Controle de Acesso é o conjunto de métodos, tecnologias e procedimentos utilizados para restringir, permitir ou registrar o acesso de pessoas e dispositivos a ambientes físicos ou recursos digitais. O conceito desse sistema é garantir que apenas usuários autorizados tenham acesso aos locais ou dados sensíveis, promovendo segurança e rastreabilidade.

Neste guia técnico, vamos explorar os principais conceitos e tecnologias de Controle de Acesso, além de apresentar as melhores práticas para sua implementação.

Confira!

O que é Controle de Acesso?

Controle de acesso é o conjunto de políticas, procedimentos, equipamentos e tecnologias destinados a gerenciar e regular o acesso de pessoas, veículos, dispositivos ou sistemas a ambientes físicos ou recursos digitais.

Um Sistema de Controle de Acesso é projetado para assegurar que apenas indivíduos ou entidades devidamente autorizados possam acessar áreas, equipamentos ou informações sensíveis, protegendo ativos e garantindo rastreabilidade.

Historicamente, o controle de acesso era realizado de forma manual, utilizando métodos mecânicos, como chaves e fechaduras convencionais, cartões de identificação ou listas de presença física.

Com o avanço da tecnologia e o aumento das demandas por segurança e eficiência operacional, surgiram soluções eletrônicas e digitais, baseadas em cartões de proximidade, senhas, biometria e, mais recentemente, credenciais móveis e autenticação multifator.

Essa evolução permitiu o desenvolvimento de sistemas cada vez mais robustos, integrados e capazes de fornecer relatórios detalhados, automação de rotinas e integração com outros sistemas de segurança, como videomonitoramento, alarmes de intrusão e detecção de incêndios.

A transformação digital e a necessidade de compliance em ambientes corporativos e industriais também impulsionaram a adoção de controles de acesso lógico, aplicados a sistemas, redes, aplicações e bancos de dados, ampliando o conceito além do ambiente físico e tornando-o parte essencial das estratégias modernas de segurança da informação.

Como Funciona um Sistema de Controle de Acesso?

Todo sistema de controle de acesso eficiente se baseia em princípios fundamentais que orientam sua arquitetura, configuração e operação. Em termos práticos, o sistema precisa responder quem pode acessar, onde o acesso será controlado, quando o acesso será permitido e como cada evento será tratado.

Princípios Fundamentais: Quem, Onde e Quando

Quem pode acessar?

Define quais pessoas, grupos, veículos, visitantes, prestadores de serviço, dispositivos ou perfis de usuário podem solicitar acesso. Essa definição normalmente é organizada por departamentos, funções, turnos, permissões temporárias e níveis de criticidade.

Onde o acesso será controlado?

Especifica os pontos físicos ou digitais sujeitos ao controle, como portas, portões, catracas, torniquetes, elevadores, salas técnicas, datacenters, estacionamentos, laboratórios, sistemas, redes e aplicações corporativas.

Quando o acesso será permitido?

Determina dias, horários, turnos, feriados, janelas de manutenção, prazos de validade de credenciais e regras de exceção. Com isso, o sistema pode permitir o acesso de um mesmo usuário em uma condição e bloqueá-lo em outra.

Como o evento será tratado?

Define a ação do sistema após uma tentativa de acesso: liberar uma porta, negar a entrada, registrar o evento, gerar alerta, associar imagens de CFTV, acionar uma central de monitoramento ou iniciar um procedimento operacional. Essa camada transforma o controle de acesso em uma ferramenta de rastreabilidade e resposta.

Um sistema de controle de acesso opera com base na identificação, autenticação, autorização e registro das tentativas de entrada ou saída em áreas restritas ou em recursos digitais. O fluxo básico pode ser descrito em quatro etapas principais:

- Identificação:

O usuário apresenta sua credencial ao sistema, que pode ser um cartão de proximidade, senha, token, biometria (impressão digital, facial, íris) ou um dispositivo móvel. Em ambientes digitais, a identificação ocorre via login, certificado digital, ou autenticação de dispositivo. - Autenticação:

O sistema verifica a autenticidade da credencial apresentada, validando se o cartão, senha ou dado biométrico corresponde a um registro previamente autorizado. A autenticação pode ser simples (um fator), dupla (dois fatores) ou multifatorial, aumentando os níveis de segurança conforme a sensibilidade do ambiente. - Autorização:

Uma vez autenticado, o sistema verifica se aquele usuário tem permissão para acessar o recurso ou área solicitada naquele momento e local. Esta verificação considera regras configuradas, como horários permitidos, grupos de acesso, níveis hierárquicos, locais habilitados e condições especiais. - Registro e Ação:

Todas as tentativas de acesso — sejam elas autorizadas ou negadas — são registradas no sistema de logs. Em caso de autorização, o sistema ativa o mecanismo de liberação (por exemplo, destrava uma porta, libera uma catraca, autoriza acesso digital). Se a tentativa for negada, pode emitir alertas para operadores ou responsáveis e manter o bloqueio do acesso.

Este fluxo permite rastreabilidade total, geração de relatórios, análise de padrões de acesso e rápida atuação em situações anômalas.

Controle de Acesso Físico e Controle de Acesso Lógico

O controle de acesso pode ser classificado em dois grandes grupos: controle de acesso físico e controle de acesso lógico. Ambos compartilham os mesmos princípios de autenticação, autorização e registro, mas diferem quanto à natureza dos recursos protegidos e aos métodos de aplicação.

Controle de Acesso Físico

O controle de acesso físico abrange todos os mecanismos, procedimentos e tecnologias destinados a restringir ou permitir o ingresso de pessoas, veículos ou equipamentos a espaços físicos específicos, como edifícios, salas técnicas, áreas industriais, datacenters e ambientes críticos.

Neste contexto, utiliza-se uma combinação de barreiras físicas – como portas, catracas e portões – com dispositivos de identificação, tais como leitores de cartões, sensores biométricos ou autenticação via dispositivos móveis.

A finalidade é proteger pessoas, ativos e informações sensíveis contra riscos de invasão, furto ou sabotagem, além de garantir a rastreabilidade de todas as movimentações.

Sistemas de controle de acesso físico normalmente operam de forma integrada com videomonitoramento, alarmes e outros subsistemas de segurança, permitindo regras detalhadas para horários, perfis de usuários e diferentes níveis de autorização.

Controle de Acesso Lógico

O controle de acesso lógico é a disciplina voltada à proteção de ativos digitais, gerenciando quem pode acessar sistemas, redes, aplicações, arquivos, bancos de dados ou recursos de TI. O objetivo é assegurar a confidencialidade, integridade e disponibilidade das informações, prevenindo acessos não autorizados, vazamentos de dados e ataques cibernéticos.

Para isso, emprega mecanismos como autenticação via login e senha, autenticação multifator, certificados digitais, tokens e biometria. Políticas de permissão são estabelecidas com base em perfis de usuário, grupos, funções ou atributos, podendo ser implementadas em servidores locais, ambientes em nuvem ou redes corporativas.

O controle lógico é complementado por sistemas de monitoramento e auditoria, que registram tentativas de acesso, identificam anomalias e viabilizam respostas rápidas a incidentes de segurança.

Em ambientes organizacionais, a integração entre controle físico e lógico é cada vez mais comum, visando proteção integral dos ativos, compliance normativo e governança eficiente sobre acessos críticos.

Métodos de Autenticação e Credenciais de Acesso

Depois de definir quem, onde e quando, o projeto precisa especificar como o usuário será identificado e autenticado. Essa camada envolve fatores de autenticação, credenciais, tecnologias biométricas e dispositivos móveis.

Fatores de Autenticação

Os fatores de autenticação indicam o tipo de evidência usada para comprovar a identidade do usuário. Em controle de acesso, eles costumam ser agrupados em três categorias: algo que o usuário sabe, algo que ele possui e algo que ele é.

O que você sabe: senhas e PINs

Senhas e PINs são fatores baseados em conhecimento. São simples de implantar, mas dependem de políticas de complexidade, sigilo e troca periódica, pois podem ser compartilhados, esquecidos ou descobertos.

O que você tem: cartões, tags e dispositivos móveis

Cartões, tags, crachás, tokens e smartphones são fatores baseados em posse. A segurança depende da tecnologia da credencial, da proteção contra clonagem, da gestão de perdas e da rapidez para bloquear ou substituir credenciais comprometidas.

Quem você é: biometria

A biometria utiliza características físicas ou comportamentais do usuário, como impressão digital, face, íris, geometria da mão ou voz. Ela reduz o risco de empréstimo de credenciais, mas exige cuidados com privacidade, qualidade de cadastro, desempenho do sensor e proteção dos dados biométricos.

Autenticação simples, dupla e multifator

A autenticação simples usa apenas um fator. A dupla autenticação combina dois fatores, como cartão e senha. Já a autenticação multifator combina dois ou mais fatores independentes, aumentando o nível de segurança em áreas críticas, salas técnicas, datacenters ou ambientes com maior risco operacional.

Cartões de Acesso

Os cartões de acesso continuam amplamente utilizados em ambientes corporativos, industriais e institucionais. Eles oferecem rapidez na autenticação, facilidade de cadastro e boa aceitação pelos usuários, mas devem ser escolhidos conforme o nível de segurança exigido.

Cartões de Proximidade RFID

Cartões de proximidade utilizam radiofrequência para comunicação sem contato entre cartão e leitor. São práticos e econômicos, mas tecnologias mais antigas ou de baixa segurança podem apresentar risco de clonagem, especialmente quando não há criptografia adequada.

Smart Cards

Smart cards utilizam recursos mais avançados de armazenamento, leitura, escrita e autenticação. Em geral, oferecem nível de segurança superior aos cartões simples, podendo ser indicados para ambientes que exigem maior proteção contra cópia ou uso indevido da credencial.

Cartões multitecnologia

Cartões multitecnologia combinam diferentes padrões de leitura em uma mesma credencial. Eles são úteis em projetos de migração, quando a organização precisa conviver temporariamente com leitores antigos e novos sem substituir todas as credenciais de uma só vez.

Biometria

A biometria aumenta a vinculação entre usuário e credencial, pois a autenticação passa a depender de uma característica individual. Em projetos de controle de acesso, ela pode ser usada isoladamente ou combinada com cartões, PINs ou credenciais móveis.

Impressão digital

A impressão digital é uma das tecnologias biométricas mais difundidas por equilibrar custo, desempenho e facilidade de uso. A qualidade do sensor, o processo de cadastramento e as condições do ambiente influenciam diretamente a experiência do usuário.

Reconhecimento facial

O reconhecimento facial permite autenticação sem contato e pode ser vantajoso em ambientes de alto fluxo. O projeto deve avaliar iluminação, posição do equipamento, taxa de acerto, proteção contra fraude e requisitos de privacidade.

FAR, FRR e segurança biométrica

Em biometria, dois indicadores são importantes: FAR, taxa de falsa aceitação, e FRR, taxa de falsa rejeição. O equilíbrio entre esses parâmetros afeta segurança e usabilidade. Ambientes críticos tendem a priorizar menor falsa aceitação, mesmo que isso exija mais cuidado no cadastro e na operação.

Credenciais Móveis

Credenciais móveis usam smartphones como meio de autenticação, normalmente por tecnologias como BLE, NFC, QR Code ou aplicativos dedicados. Elas reduzem a dependência de cartões físicos e facilitam a emissão, bloqueio e gestão remota de acessos.

O uso de credenciais móveis deve considerar compatibilidade com dispositivos, política de segurança da informação, gestão de usuários, validade das credenciais, experiência do usuário e operação em situações de perda, troca ou falta de bateria do smartphone.

Dispositivos e Elementos do Sistema

Além das credenciais, um sistema de controle de acesso depende de dispositivos de campo, elementos de travamento, sensores, interfaces de comunicação e módulos de controle. Esses componentes precisam ser especificados conforme o tipo de porta, o ambiente, o fluxo de pessoas e o nível de segurança esperado.

Leitores e Controladoras

Leitores capturam a credencial apresentada pelo usuário, enquanto controladoras processam regras de acesso, acionam saídas, recebem sinais de sensores e se comunicam com o software de gestão. Dependendo da arquitetura, a inteligência pode estar concentrada no servidor, na controladora ou no próprio leitor.

Fechaduras, Eletroímãs e Atuadores

Atuadores são os elementos que executam fisicamente a liberação ou bloqueio do acesso, como fechaduras eletromecânicas, eletroímãs, contrafechaduras elétricas, motores de portões, cancelas, catracas e torniquetes. A escolha depende do tipo de porta, sentido de abertura, material, fluxo de uso e requisito de segurança.

Botões, Sensores e Contatos de Porta

Botões de saída, sensores, contatos magnéticos, detectores e entradas supervisionadas ajudam o sistema a identificar estados como porta aberta, porta forçada, solicitação de saída, violação ou condição de alarme. Esses elementos são essenciais para operação segura e rastreável.

Interfaces de Comunicação

As interfaces de comunicação definem como leitores, controladoras e sistemas trocam dados. Em projetos novos, a escolha da interface influencia segurança, distância, supervisão, criptografia, manutenção e capacidade de integração.

Wiegand

Wiegand é uma interface tradicional usada entre leitores e controladoras. Apesar de ainda ser comum em instalações existentes, possui limitações de segurança e supervisão quando comparada a protocolos mais modernos.

RS-485

RS-485 é uma interface serial robusta, utilizada em comunicação entre dispositivos em campo. O projeto deve observar topologia, distância, cabeamento, blindagem, aterramento e terminação adequada para evitar falhas de comunicação.

OSDP

OSDP é um protocolo mais moderno para comunicação entre leitores e controladoras, baseado em RS-485. Ele permite supervisão, maior capacidade de troca de dados e recursos de segurança superiores aos modelos legados, quando corretamente implementado.

TCP/IP

TCP/IP é utilizado em dispositivos conectados à rede, servidores, softwares de gestão, controladoras IP e integrações com outros sistemas. Sua adoção exige segmentação, endereçamento, segurança de rede, disponibilidade e documentação adequada.

Arquiteturas de Sistemas de Controle de Acesso

A arquitetura de um sistema de controle de acesso define como leitores, controladoras, fechaduras, servidores, softwares, redes e integrações serão organizados para permitir operação segura, escalável e confiável. Essa escolha deve considerar o porte da instalação, a criticidade dos ambientes, a quantidade de pontos controlados, a necessidade de integração e o nível de disponibilidade esperado.

Sistema standalone

Na arquitetura standalone, cada ponto de acesso opera de forma independente ou com baixa dependência de uma infraestrutura central. É uma alternativa simples para pequenos ambientes, portas isoladas ou aplicações com baixa complexidade operacional.

A principal vantagem é a facilidade de implantação. A limitação é a menor capacidade de gestão centralizada, auditoria consolidada, integração com outros sistemas e expansão para múltiplas unidades.

Sistema centralizado

Em sistemas centralizados, as regras de acesso, cadastros, permissões, logs e relatórios são gerenciados por uma plataforma central. Essa arquitetura é comum em empresas, edifícios corporativos, instituições de ensino, hospitais e sedes administrativas que precisam de controle unificado.

O modelo facilita a padronização de políticas, a emissão de relatórios e a integração com CFTV, alarmes, portaria, gestão de visitantes e diretórios corporativos. Por outro lado, exige atenção à disponibilidade do servidor, da rede, das controladoras e da alimentação elétrica.

Sistema distribuído

Na arquitetura distribuída, parte da inteligência fica nas controladoras locais, que podem continuar aplicando regras de acesso mesmo em caso de indisponibilidade temporária da comunicação com o servidor. Esse modelo é indicado para ambientes com muitos acessos, múltiplos pavimentos, áreas críticas ou necessidade de maior resiliência.

Essa abordagem reduz o risco de paralisação total em caso de falha de rede e permite segmentar a operação por áreas, prédios ou unidades. O projeto deve prever sincronização de dados, redundância, backup e política clara de operação offline.

Sistema em nuvem

Sistemas em nuvem permitem gerenciar credenciais, eventos e permissões por meio de plataformas hospedadas externamente. Eles podem facilitar a administração de múltiplas unidades, reduzir infraestrutura local de servidores e acelerar a expansão da solução.

Ao adotar esse modelo, o projeto deve avaliar conectividade, latência, disponibilidade, requisitos de privacidade, armazenamento de dados, integração com sistemas locais e políticas de continuidade em caso de perda de internet.

Sistema híbrido

A arquitetura híbrida combina recursos locais e em nuvem. É comum em organizações que precisam manter controladoras, servidores ou integrações críticas no ambiente local, mas desejam utilizar recursos remotos para gestão, relatórios, suporte, sincronização entre unidades ou operação multi-site.

Esse modelo costuma oferecer bom equilíbrio entre disponibilidade local, flexibilidade de gestão e escalabilidade, desde que a arquitetura de rede, segurança da informação e integração sejam bem projetadas.

Tabela Comparativa de Tecnologias de Controle de Acesso

A escolha da tecnologia de controle de acesso deve considerar segurança, custo, experiência do usuário, privacidade, facilidade de gestão e criticidade do ambiente. A tabela abaixo compara alternativas comuns em projetos corporativos, prediais, industriais e institucionais.

| Tecnologia | Vantagens | Limitações | Melhor aplicação |

|---|---|---|---|

| Cartão RFID | Rápido, simples e amplamente adotado | Pode ser perdido, emprestado ou clonado se não houver tecnologia segura | Escritórios e áreas administrativas |

| Smart card | Maior segurança e suporte a credenciais mais robustas | Custo maior e dependência de compatibilidade com leitores | Ambientes corporativos e áreas críticas |

| Senha ou PIN | Baixo custo e implantação simples | Risco de compartilhamento, esquecimento ou senha fraca | Uso complementar ou baixa criticidade |

| Biometria digital | Vincula a credencial ao usuário | Exige cadastro adequado, bom sensor e atenção à privacidade | Áreas restritas e salas técnicas |

| Reconhecimento facial | Autenticação sem contato e boa experiência em alto fluxo | Requer cuidados com LGPD, iluminação e posicionamento | Recepções, portarias e áreas corporativas |

| Credencial móvel | Boa usabilidade, gestão remota e redução de cartões físicos | Depende de smartphone, aplicativo e política de dispositivos | Ambientes multi-site e usuários móveis |

| QR Code | Prático para visitantes e acessos temporários | Deve ter validade controlada para evitar compartilhamento | Visitantes, eventos e acessos pontuais |

| LPR | Automatiza o controle veicular por leitura de placas | Depende de câmera, iluminação, ângulo e qualidade da placa | Estacionamentos, portarias e logística |

Projeto de Controle de Acesso

Um projeto de controle de acesso deve começar antes da escolha de catracas, leitores biométricos, cartões ou softwares. A etapa mais importante é entender quais áreas precisam ser protegidas, quem pode acessá-las, em quais condições o acesso deve ser permitido e quais registros precisam ser mantidos para fins de segurança, auditoria e gestão operacional.

Em ambientes corporativos, industriais, hospitalares, educacionais ou institucionais, o controle de acesso deve ser tratado como uma solução integrada de engenharia, envolvendo segurança patrimonial, infraestrutura de rede, instalações elétricas, operação predial, tecnologia da informação e requisitos de privacidade. Por isso, o projeto precisa considerar tanto os dispositivos em campo quanto a arquitetura lógica do sistema.

Levantamento de requisitos e análise de risco

A primeira etapa do projeto é o levantamento das necessidades do ambiente. Isso inclui mapear acessos existentes, fluxos de pessoas e veículos, horários de funcionamento, áreas críticas, perfis de usuários, procedimentos de visitantes e pontos que exigem maior nível de segurança.

Nessa fase, também é importante classificar os riscos de cada área. Uma recepção, por exemplo, possui requisitos diferentes de uma sala de servidores, laboratório, almoxarifado, sala técnica, central de monitoramento ou área de produção. Quanto maior o risco operacional ou patrimonial, maior deve ser o nível de autenticação, rastreabilidade e controle.

Matriz de acesso e perfis de usuários

Após o levantamento inicial, o projeto deve definir uma matriz de acesso. Essa matriz relaciona usuários, grupos, áreas, horários e permissões. Na prática, ela responde perguntas como: quem pode acessar determinada área, em quais dias, em quais horários e sob quais condições.

Os perfis normalmente incluem colaboradores, gestores, visitantes, prestadores de serviço, equipes de manutenção, segurança, limpeza, fornecedores e usuários temporários. Para cada perfil, devem ser definidos níveis de permissão, validade das credenciais, procedimentos de bloqueio, regras de exceção e critérios para auditoria.

Escolha das tecnologias de autenticação

A escolha da tecnologia deve ser feita com base no risco, no fluxo de pessoas, no orçamento, na experiência do usuário e no nível de segurança esperado. Cartões de proximidade, smart cards, senhas, biometria, reconhecimento facial, QR Code, credenciais móveis e leitura de placas veiculares podem ser combinados conforme a aplicação.

Ambientes de baixo risco podem utilizar cartões ou PINs. Áreas críticas podem exigir autenticação multifator, combinando algo que o usuário possui, como cartão ou smartphone, com algo que ele é, como biometria. Já acessos veiculares podem utilizar tags, controle por autorização prévia ou reconhecimento automático de placas.

Definição da arquitetura do sistema

O projeto também deve definir a arquitetura do sistema de controle de acesso. Em sistemas simples, é possível utilizar controladoras locais e operação independente. Em ambientes maiores, a arquitetura costuma ser centralizada, distribuída, em nuvem ou híbrida, permitindo gestão de múltiplas unidades, relatórios consolidados, integração com outros sistemas e maior disponibilidade operacional.

Essa definição impacta diretamente a infraestrutura necessária, incluindo rede lógica, switches, VLANs, alimentação elétrica, nobreaks, controladoras, servidores, licenças, estações de operação e políticas de backup. Quando o sistema depende de rede IP ou dispositivos PoE, a qualidade da infraestrutura de cabeamento e energia passa a ser decisiva para a confiabilidade da solução.

Integração com CFTV, alarmes e sistemas prediais

Um sistema moderno de controle de acesso raramente opera de forma isolada. A integração com CFTV, alarmes de intrusão, interfonia, portaria remota, elevadores, sistemas de incêndio, gestão de visitantes e plataformas de segurança permite uma visão mais completa dos eventos.

Por exemplo, uma tentativa de acesso negado pode gerar alerta para a central de monitoramento, associar automaticamente a gravação de vídeo daquele ponto, registrar o evento no histórico e acionar procedimentos operacionais. Essa integração aumenta a rastreabilidade e reduz o tempo de resposta em situações de risco.

Infraestrutura física, cabeamento e alimentação

A infraestrutura física é uma parte crítica do projeto. Leitores, fechaduras eletromagnéticas, botoeiras, sensores de porta, catracas, controladoras, câmeras e intercomunicadores dependem de cabeamento, alimentação elétrica, proteção mecânica, comunicação estável e instalação adequada.

O projeto deve prever rotas de cabos, eletrocalhas, eletrodutos, racks, pontos de rede, fontes, nobreaks, aterramento, proteção contra surtos e condições ambientais dos equipamentos. Em áreas externas ou industriais, também devem ser considerados grau de proteção, resistência mecânica, exposição ao tempo, vandalismo, poeira, umidade e variações de temperatura.

Políticas de operação, privacidade e auditoria

Além dos equipamentos, o projeto deve prever regras de operação. Isso inclui cadastro e exclusão de usuários, gestão de visitantes, validade de credenciais, níveis de aprovação, emissão de relatórios, retenção de logs, análise de eventos, tratamento de exceções e procedimentos em caso de falha ou emergência.

Quando o sistema utiliza dados pessoais, biometria, imagens ou reconhecimento facial, é fundamental considerar requisitos de privacidade e proteção de dados. O uso dessas tecnologias deve estar associado a finalidade clara, controle de acesso às informações, armazenamento seguro, rastreabilidade e políticas internas compatíveis com a legislação aplicável.

Testes, comissionamento e documentação

Ao final da implantação, o sistema precisa ser testado e comissionado. Essa etapa verifica se os dispositivos funcionam corretamente, se as permissões foram configuradas conforme a matriz de acesso, se os eventos são registrados, se as integrações respondem como esperado e se os operadores conseguem utilizar a solução de forma adequada.

A documentação final deve incluir diagramas, lista de equipamentos, endereçamento de rede, pontos controlados, matriz de acesso, configurações principais, relatórios de teste, manuais de operação e documentação as built. Esses registros facilitam manutenção, auditorias, expansões futuras e correções em caso de falhas.

Portanto, um projeto de controle de acesso bem elaborado não se limita à instalação de dispositivos. Ele define uma estratégia completa para proteger áreas sensíveis, organizar fluxos, registrar eventos, integrar sistemas e garantir que a solução seja segura, escalável e aderente à operação real da organização.

Normas Técnicas Aplicáveis ao Controle de Acesso

Um sistema de controle de acesso deve ser especificado considerando não apenas a escolha dos equipamentos, mas também os requisitos técnicos, operacionais, elétricos, físicos, lógicos e de segurança aplicáveis ao ambiente. Por isso, a análise normativa é uma etapa importante para orientar o projeto, a implantação, os testes e a documentação da solução.

Não existe uma única norma que cubra todos os aspectos de um projeto de controle de acesso. Em geral, a solução precisa combinar referências de segurança eletrônica, alarmes, videomonitoramento, cabeamento estruturado, instalações elétricas, proteção física dos equipamentos, segurança da informação e proteção de dados.

ABNT NBR IEC 60839-11-1 e ABNT NBR IEC 60839-11-2

As normas da série ABNT NBR IEC 60839-11 estão entre as principais referências para sistemas eletrônicos de controle de acesso. Elas tratam de requisitos, arquitetura, componentes, classificação, desempenho e critérios relacionados a sistemas de segurança eletrônica aplicados ao controle de acesso.

Em um projeto, essas normas ajudam a orientar a especificação de controladoras, leitores, credenciais, interfaces, níveis de segurança, lógica de autorização, eventos, alarmes e integração entre os elementos do sistema. São especialmente relevantes para soluções corporativas, industriais, institucionais e ambientes com áreas restritas.

ABNT NBR IEC 62642

A série ABNT NBR IEC 62642 é aplicável a sistemas de alarme contra intrusão e roubo. Embora não seja uma norma exclusiva de controle de acesso, ela se torna importante quando o sistema é integrado a sensores, zonas de alarme, detecção de intrusão, sinalização de eventos e respostas operacionais de segurança.

Essa integração é comum em áreas críticas, onde uma tentativa de acesso indevido pode gerar evento de alarme, acionar a central de monitoramento, bloquear uma porta, registrar ocorrência ou exigir verificação por operador.

ABNT NBR IEC 62676

A série ABNT NBR IEC 62676 trata de sistemas de videomonitoramento para aplicações de segurança. Ela é relevante porque muitos projetos de controle de acesso são integrados ao CFTV, permitindo associar eventos de entrada, saída, acesso negado ou violação de porta às imagens capturadas no local.

Essa integração melhora a rastreabilidade, facilita investigações, reduz o tempo de resposta e permite que o operador tenha contexto visual dos eventos registrados pelo sistema de controle de acesso.

ABNT NBR ISO/IEC 27001 e segurança da informação

Quando o controle de acesso envolve sistemas, redes, servidores, aplicações, bases de dados, credenciais digitais ou ambientes em nuvem, também é necessário considerar boas práticas de segurança da informação. A ABNT NBR ISO/IEC 27001 é uma referência importante para gestão de segurança da informação e pode apoiar políticas de controle lógico, rastreabilidade, gestão de permissões, auditoria e proteção de ativos digitais.

Em ambientes modernos, o controle de acesso físico e o controle de acesso lógico tendem a se complementar. Por isso, o projeto deve prever segregação de perfis, gestão de identidades, revisão periódica de permissões, autenticação adequada ao risco e proteção dos dados gerados pelo próprio sistema.

ABNT NBR 14565 e infraestrutura de cabeamento estruturado

A ABNT NBR 14565 é relevante quando o sistema de controle de acesso utiliza infraestrutura de telecomunicações e rede lógica, especialmente em soluções IP, sistemas integrados, controladoras conectadas em rede, leitores inteligentes, interfonia IP, CFTV IP e dispositivos alimentados por PoE.

Um sistema de controle de acesso depende de comunicação estável entre dispositivos, controladoras, servidores e estações de operação. Por isso, a infraestrutura de cabeamento deve ser projetada com critérios técnicos adequados, evitando improvisações que possam comprometer disponibilidade, desempenho, manutenção e expansão futura.

ABNT NBR 16415, ABNT NBR 5410 e ABNT NBR 17040

Além do cabeamento em si, o projeto precisa considerar caminhos, espaços, alimentação elétrica e equipotencialização. A ABNT NBR 16415 é uma referência para caminhos e espaços de cabeamento estruturado. A ABNT NBR 5410 orienta instalações elétricas de baixa tensão. Já a ABNT NBR 17040 trata da equipotencialização da infraestrutura de cabeamento para telecomunicações e cabeamento estruturado.

Essas normas ajudam a orientar decisões sobre eletrocalhas, eletrodutos, shafts, salas técnicas, racks, pontos de energia, proteção elétrica, aterramento, organização física dos sistemas e redução de riscos associados a falhas de infraestrutura.

ABNT NBR IEC 60529 e ABNT NBR IEC 62262

Em ambientes externos, industriais, logísticos, hospitalares ou sujeitos a vandalismo, poeira, umidade, chuva ou impacto mecânico, a escolha dos equipamentos também deve considerar o grau de proteção dos invólucros. A ABNT NBR IEC 60529 está relacionada aos graus de proteção IP, enquanto a ABNT NBR IEC 62262 está relacionada aos graus de proteção IK contra impactos mecânicos.

Esses critérios são importantes para especificar leitores, botoeiras, caixas, painéis, controladoras, câmeras, intercomunicadores e demais dispositivos instalados em campo, principalmente quando há exposição a condições ambientais severas ou risco de dano físico.

LGPD e proteção de dados pessoais

Embora não seja uma norma técnica de engenharia, a Lei Geral de Proteção de Dados Pessoais (LGPD) deve ser considerada em projetos que utilizam dados pessoais, imagens, registros de acesso, biometria, reconhecimento facial, credenciais móveis ou informações de visitantes e colaboradores.

O projeto deve prever finalidade clara para a coleta dos dados, controle de acesso às informações, retenção adequada, segurança no armazenamento, rastreabilidade, políticas internas e mecanismos para reduzir exposição indevida de dados pessoais e sensíveis.

Assim, a conformidade de um sistema de controle de acesso depende de uma visão integrada: segurança eletrônica, infraestrutura, rede, energia, operação, privacidade e documentação técnica. A análise normativa ajuda a transformar o sistema em uma solução mais segura, auditável, escalável e aderente às necessidades reais da organização.

A Evolução da Tecnologia no Controle de Acesso

O avanço da tecnologia tem desempenhado um papel fundamental na evolução do controle de acesso. Novas tendências e inovações têm permitido identificar e autenticar indivíduos de maneiras mais eficientes e seguras.

Por exemplo, o Reconhecimento Facial e a Biometria são tecnologias que estão se tornando cada vez mais comuns na área de controle de acesso. Essas soluções oferecem níveis mais altos de precisão e conveniência, proporcionando uma experiência de acesso mais ágil e robusta.

Outro exemplo é a Identificação de Placas de Veículos (LPR), que já é uma realidade em muitos empreendimentos. Essa tecnologia permite identificar e registrar rapidamente os veículos que entram e saem de determinados locais, aprimorando a segurança e o controle de acesso. Os dados capturados pelas câmeras LPR podem ser utilizados para diversas finalidades, desde o controle de estacionamentos até a aplicação de restrições de trânsito, como identificar se um veículo foi roubado ou se possui pendências administrativas.

O Controle de Acesso está se tornando mais integrado e conectado a outros sistemas e dispositivos. A tecnologia de Internet das Coisas (IoT) desempenha um papel importante nesse sentido, permitindo a interconexão de diferentes dispositivos e a troca de informações em tempo real.

Isso possibilita uma maior automação e inteligência nos sistemas de controle de acesso, tornando-os mais eficazes e adaptáveis às necessidades específicas de cada ambiente.

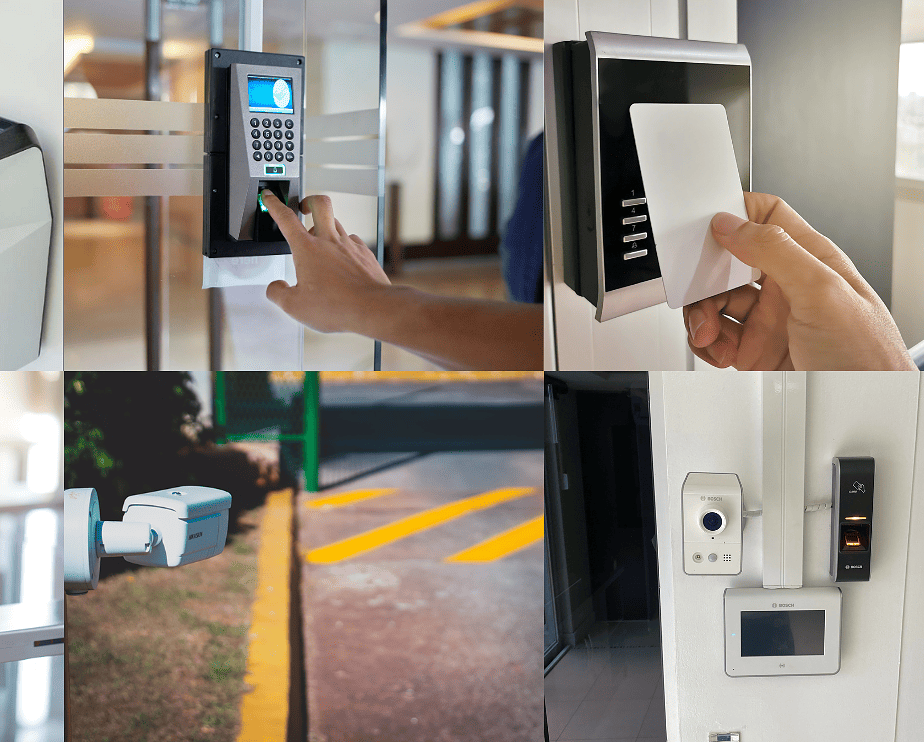

Tipos de Sistemas de Controle de Acesso Físico

Existem diversos tipos de sistemas de Controle de Acesso físico, cada um com sua finalidade e adequação a diferentes ambientes. Esses sistemas utilizam tecnologias avançadas para monitorar e gerenciar o acesso de pessoas a determinadas áreas, proporcionando segurança e controle efetivos.

Os equipamentos e dispositivos utilizados para o Controle de Acesso são selecionados de acordo com as necessidades específicas do ambiente e o que deve ser monitorado, sejam veículos ou pessoas. Cada tipo de dispositivo possui características e níveis de segurança distintos, oferecendo opções variadas para garantir a proteção e o controle adequados.

A seguir, apresentamos os principais tipos de Sistemas de Controle de Acesso físico utilizados atualmente:

Terminais Biométricos

A Biometria é uma tecnologia que utiliza características únicas e mensuráveis de seres vivos para identificar e autenticar a identidade de indivíduos.

O uso da biometria em sistemas de controle de acesso proporciona uma forma altamente segura e confiável de garantir que apenas pessoas autorizadas tenham acesso a determinadas áreas ou informações.

A seguir, detalharemos alguns dos principais métodos de biometria utilizados em Sistemas de Controle de Acesso:

Geometria da Mão

A tecnologia de Reconhecimento da Geometria da mão é um método biométrico utilizado em Sistemas de Controle de Acesso para autenticar a identidade de uma pessoa com base nas características únicas da palma da mão.

Esse método se baseia na análise das características “geométricas” da mão, como o comprimento, a largura, a posição das articulações, entre outros elementos distintivos.

No processo de autenticação por geometria da mão, um dispositivo biométrico, como um scanner ou sensor de imagem, é utilizado para capturar a imagem da palma da mão do usuário.

Essa imagem é processada por algoritmos de processamento de imagem, que identificam as características relevantes, como linhas principais, como a linha da palma e a linha dos dedos, além de pontos de referência, como articulações e curvas características.

Com base nas características extraídas, um modelo de referência da geometria da mão do usuário é construído e armazenado em um banco de dados seguro. Esse modelo serve como uma representação única e exclusiva da palma da mão do usuário. Durante o processo de autenticação, a palma da mão do usuário é novamente capturada e suas características são comparadas com o modelo de referência armazenado.

A tecnologia de reconhecimento da geometria da mão oferece vantagens em termos de precisão e segurança. A geometria da mão é uma característica altamente distinta e difícil de ser falsificada, o que aumenta a confiabilidade do Sistema de Controle de Acesso. Além disso, o processo de autenticação é rápido e não requer contato físico direto, o que é especialmente relevante em ambientes que exigem higiene e distanciamento social.

Leitura de Impressões Digitais

A leitura de impressões digitais é uma tecnologia biométrica amplamente utilizada em Sistemas de Controle de Acesso para autenticar a identidade de uma pessoa com base nas características únicas de suas impressões digitais. Essa tecnologia se baseia na análise dos padrões formados pelas digitais presentes na superfície das pontas dos dedos.

Durante o processo de autenticação, as impressões digitais do usuário são comparadas com as impressões digitais registradas previamente. Se houver uma correspondência dentro de um limite aceitável de similaridade, a identidade do usuário é verificada e o acesso é concedido.

Reconhecimento Facial

O Reconhecimento Facial é uma tecnologia avançada de biometria que utiliza algoritmos para analisar e identificar características faciais únicas de um indivíduo. Essa tecnologia permite a autenticação da identidade com base em atributos faciais, como a forma do rosto, a disposição dos olhos, nariz, boca e outras características distintivas.

Para realizar o reconhecimento facial, um dispositivo biométrico captura a imagem do rosto do usuário. Em seguida, o sistema executa uma série de etapas para extrair e analisar os pontos de referência faciais, como o contorno dos lábios, a posição dos olhos, nariz e outros detalhes importantes.

Esses pontos de referência são convertidos em um conjunto de dados digitais, que podem ser comparados com um banco de dados de faces previamente cadastradas. Durante a autenticação, o sistema realiza uma correspondência entre os dados da face capturada e os dados armazenados, procurando por semelhanças ou padrões correspondentes.

Existem diferentes abordagens para o reconhecimento facial, como o reconhecimento baseado em características faciais 2D e o reconhecimento 3D que leva em consideração a profundidade e a estrutura tridimensional do rosto. Além disso, algoritmos de aprendizado de máquina são frequentemente utilizados para melhorar a precisão do reconhecimento facial, permitindo que o sistema se adapte e refine suas correspondências com o tempo.

Reconhecimento por Voz

O reconhecimento por voz é uma tecnologia de biometria que utiliza características únicas da voz de um indivíduo para autenticar sua identidade. Essa tecnologia baseia-se em padrões e características vocais exclusivas, como entonação, ritmo, frequência e outros aspectos relacionados à fala.

Para realizar o reconhecimento por voz, um dispositivo biométrico, como um microfone, captura a voz do usuário. Em seguida, o sistema converte o sinal de áudio em dados digitais, que são processados e analisados para extrair as características vocais relevantes.

Os algoritmos de reconhecimento por voz comparam essas características extraídas com amostras de voz previamente registradas em um banco de dados. Durante o processo de autenticação, o sistema busca por semelhanças ou padrões correspondentes, determinando se a voz capturada corresponde à voz do usuário registrado.

O reconhecimento por voz pode ser implementado de diferentes maneiras, dependendo do contexto de uso. Pode ser utilizado em sistemas de controle de acesso físico, onde o usuário precisa falar uma frase específica para autenticar sua identidade. Também pode ser aplicado em sistemas de autenticação de dispositivos móveis, onde a voz do usuário é comparada com as informações armazenadas no dispositivo.

Sistemas baseados em Monitoramento

Os sistemas de controle de acesso baseados em monitoramento são uma abordagem eficaz para garantir a segurança e o controle de áreas restritas.

Esses sistemas utilizam câmeras de vigilância estrategicamente posicionadas para monitorar e capturar informações relevantes em tempo real. Com o auxílio de algoritmos avançados, esses sistemas podem realizar o reconhecimento e a análise de diferentes elementos, permitindo a autenticação e o registro de atividades de forma automatizada:

Reconhecimento de Placas Veículares (LPR)

A leitura de placas veiculares, também conhecida como LPR (License Plate Recognition), é uma tecnologia utilizada para identificar e capturar automaticamente as informações contidas em placas de veículos. Esse sistema de controle de acesso baseado em monitoramento utiliza câmeras de vigilância e algoritmos avançados para reconhecer e processar as placas em tempo real.

O LPR é capaz de ler e interpretar os caracteres alfanuméricos presentes nas placas dos veículos, independentemente da velocidade em que estão se movendo. Para isso, as câmeras especializadas em LPR são posicionadas em locais estratégicos, como entradas e saídas de estacionamentos, portões de acesso, vias públicas, entre outros.

Ao capturar a imagem da placa do veículo, o sistema de leitura de placas veiculares realiza uma série de etapas para identificar e extrair os caracteres da placa. Isso inclui processos de segmentação, onde a placa é separada do restante da imagem, e de reconhecimento, onde os caracteres são analisados e comparados com um banco de dados contendo placas registradas.

Os algoritmos de reconhecimento de placas veiculares utilizam técnicas de processamento de imagens e aprendizado de máquina para realizar a análise e o reconhecimento dos caracteres. Esses algoritmos podem ser treinados com uma grande quantidade de exemplos de placas de diferentes modelos e variações, aprimorando a precisão do sistema ao longo do tempo.

Portaria Remota

A portaria remota é um sistema de controle de acesso baseado em monitoramento que permite a visualização, comunicação e autorização remota de acesso a um determinado local. Ao contrário de uma portaria convencional, em que há a presença física de um porteiro, a portaria remota utiliza tecnologia de comunicação e câmeras de vigilância para realizar o gerenciamento e controle de acesso de forma remota.

Nesse sistema, as câmeras de vigilância são instaladas nas áreas de entrada e saída do local, bem como em outros pontos estratégicos para garantir uma ampla cobertura. Essas câmeras capturam imagens em tempo real e transmitem para uma central de monitoramento remota.

Na central de monitoramento, operadores qualificados analisam as imagens recebidas, identificam as pessoas ou veículos que desejam acessar o local e realizam a comunicação por meio de intercomunicadores de áudio e vídeo. A comunicação pode ser realizada tanto por meio de chamadas de voz quanto de videoconferências, permitindo a verificação da identidade e a autorização de acesso.

Cartões de Proximidade

Os cartões de proximidade são dispositivos utilizados em sistemas de controle de acesso físico que possuem um chip pré-programado em seu interior. Cada cartão possui um número de identificação exclusivo, tornando-o único em sua identidade.

O funcionamento desses cartões se baseia na proximidade entre o cartão e um leitor específico. Ao aproximar o cartão do leitor, o chip presente no cartão emite seu número de identificação para o leitor, que por sua vez envia essas informações para um software responsável pelo controle de acesso.

O software então verifica a identidade do usuário com base no número de identificação do cartão. Se a identidade for reconhecida, o acesso é liberado, permitindo que o usuário adentre o ambiente controlado. Caso contrário, se a identidade não for reconhecida ou se o cartão estiver desativado, o acesso é negado e o usuário é impedido de entrar.

Senha ou PIN

Os sistemas de controle de acesso físico baseados em senhas e PIN são amplamente utilizados para autenticar e autorizar o acesso a ambientes físicos restritos, como prédios, salas ou áreas específicas. Esses sistemas funcionam através da solicitação de uma senha ou código PIN aos usuários, que devem inseri-los em um teclado ou painel para verificar sua identidade.

As vantagens dos sistemas de senha e PIN incluem sua simplicidade e facilidade de uso. Os usuários estão familiarizados com o conceito de senhas e códigos PIN, tornando a adoção e a interação com o sistema mais intuitivas. Além disso, a implementação desses sistemas é relativamente econômica, pois requer apenas um dispositivo de entrada (como um teclado) e um software de controle de acesso.

Outra vantagem é a flexibilidade. Os sistemas de senha e PIN permitem que os usuários definam suas próprias senhas ou códigos PIN, o que lhes dá um senso de controle e personalização. Além disso, as senhas e códigos PIN podem ser alterados facilmente, tornando-os úteis em cenários em que o acesso precisa ser atualizado regularmente, como quando um funcionário deixa a organização.

No entanto, os sistemas de senha e PIN também apresentam desvantagens e vulnerabilidades significativas. A principal preocupação é a segurança. Senhas e códigos PIN podem ser facilmente comprometidos se forem fracos ou previsíveis. Muitos usuários tendem a escolher senhas fáceis de adivinhar, como datas de nascimento, nomes de familiares ou sequências numéricas simples. Isso torna esses sistemas vulneráveis a ataques de força bruta ou adivinhação de senhas, onde um invasor tenta várias combinações até encontrar a correta.

Sistemas baseados em Dispositivos Móveis

Os sistemas de controle de acesso baseados em dispositivos móveis representam uma solução tecnológica inovadora que possibilita a autenticação e a autorização de acesso a ambientes físicos ou recursos por meio de smartphones e tablets.

Uma das principais vantagens desses sistemas é a sua notável conveniência para os usuários. Os dispositivos móveis tornaram-se amplamente difundidos e facilmente acessíveis, o que torna a autenticação por meio deles uma opção prática e de uso intuitivo. Além disso, a mobilidade dos dispositivos possibilita que os usuários autentiquem-se em diferentes locais, eliminando a necessidade de carregar cartões ou chaves físicas consigo.

Essa tecnologia utiliza aplicativos móveis personalizados que permitem aos usuários realizar processos de autenticação com facilidade. Por meio de conexões seguras e protocolos de comunicação criptografados, os dispositivos móveis se comunicam com os sistemas de controle de acesso, fornecendo as informações necessárias para a verificação da identidade do usuário e a concessão ou negação de acesso.

Checklist para Especificar um Projeto de Controle de Acesso

Antes de contratar ou implantar um sistema de controle de acesso, organize os requisitos técnicos e operacionais em um checklist. Isso reduz retrabalho, evita escolhas inadequadas de tecnologia e facilita a comparação entre fornecedores e soluções.

- Quantos acessos físicos serão controlados?

- Quais áreas são críticas ou restritas?

- Quem pode acessar cada área e em quais horários?

- Haverá perfis para colaboradores, visitantes, fornecedores e prestadores de serviço?

- O sistema precisa controlar veículos, estacionamentos ou docas logísticas?

- Será necessário integrar CFTV, alarmes, portaria, elevadores ou gestão de visitantes?

- A infraestrutura suporta rede, cabeamento, PoE, alimentação elétrica e nobreaks?

- Como serão feitos testes, comissionamento, treinamento e documentação final?

A Implantação de um Projeto de Controle de Acesso

A implantação de um projeto de controle de acesso é uma etapa fundamental para garantir a segurança e proteção de ambientes, sejam eles residenciais, comerciais ou industriais. Esse processo envolve uma série de atividades e medidas para estabelecer um sistema eficiente de controle de entrada e saída de pessoas, veículos e objetos.

O primeiro passo na implantação do projeto de controle de acesso é a realização de uma análise detalhada das necessidades e características do ambiente em questão. Isso envolve identificar os pontos críticos de acesso, as áreas restritas, os fluxos de pessoas e veículos, bem como os requisitos de segurança específicos. Com base nessa análise, é possível determinar as soluções tecnológicas mais adequadas e as medidas de segurança a serem implementadas.

Uma vez definidos os requisitos, o próximo passo é selecionar os equipamentos e sistemas de controle de acesso necessários. Isso pode incluir a instalação de câmeras de segurança, leitores biométricos, catracas, portas automatizadas, sistemas de identificação por cartões ou tags, entre outros dispositivos. É importante escolher produtos e tecnologias confiáveis, que atendam aos padrões de segurança e sejam compatíveis com as necessidades do ambiente.

Após a aquisição dos equipamentos, é hora de realizar a instalação física e a integração dos sistemas. Os dispositivos de controle de acesso devem ser instalados nos locais estratégicos de acordo com o projeto estabelecido. Além disso, é necessário configurar os sistemas de software e banco de dados para gerenciar as informações de acesso e garantir a autenticação correta dos usuários.

Outro aspecto crucial na implantação do projeto de controle de acesso é a definição de políticas e procedimentos de segurança. Isso inclui estabelecer diretrizes claras sobre quem tem permissão de acesso, horários permitidos, regras de identificação e autenticação, entre outras medidas. É importante também fornecer treinamento adequado aos usuários e colaboradores para que saibam utilizar corretamente o sistema e sigam as políticas de segurança estabelecidas.

Após a conclusão da implantação, é fundamental realizar testes e avaliações para garantir que o sistema de controle de acesso esteja funcionando de forma adequada e atendendo às expectativas de segurança. É recomendável realizar auditorias periódicas e manter um monitoramento contínuo para identificar possíveis falhas ou vulnerabilidades e tomar as medidas corretivas necessárias.

Infraestrutura para Controle de Acesso: PoE, Cabeamento, Racks, Alimentação e Rede

A confiabilidade de um sistema de controle de acesso depende diretamente da infraestrutura física e lógica que sustenta os dispositivos em campo. Leitores, controladoras, fechaduras, botoeiras, sensores, intercomunicadores, catracas e câmeras precisam de cabeamento adequado, alimentação estável, rede segura e organização em racks ou quadros técnicos.

Em soluções IP, o uso de PoE pode simplificar a instalação ao transportar dados e energia pelo mesmo cabo de rede, desde que switches, potência disponível, distâncias, categorias de cabo e orçamento de energia sejam corretamente dimensionados. Quando há fechaduras, eletroímãs ou dispositivos de maior consumo, o projeto deve avaliar fontes locais, nobreaks, proteção contra surtos e autonomia em caso de falta de energia.

O cabeamento deve ser organizado com rotas definidas, identificação dos pontos, segregação adequada, reserva técnica e documentação. Racks, patch panels, switches, fontes, controladoras e nobreaks precisam ser instalados em locais seguros, ventilados e acessíveis para manutenção. Também é recomendável prever segmentação de rede, endereçamento IP, VLANs, políticas de acesso e monitoramento dos ativos conectados.

Uma infraestrutura mal dimensionada pode gerar falhas intermitentes, lentidão na autenticação, indisponibilidade de portas, perda de logs, problemas de integração e dificuldade de expansão. Por isso, o projeto de controle de acesso deve ser compatibilizado com elétrica, telecomunicações, TI, arquitetura e segurança patrimonial.

Integração com CFTV, Alarmes, Visitantes, LPR e VMS

O controle de acesso ganha mais valor quando é integrado a outros sistemas de segurança e operação predial. Em vez de funcionar apenas como liberação de portas, ele passa a compor uma plataforma de eventos, evidências, auditoria e resposta operacional.

A integração com CFTV e VMS permite associar imagens aos eventos de acesso. Uma tentativa negada, uma porta forçada ou um acesso fora de horário pode abrir automaticamente a câmera correspondente, gerar alerta para a central de monitoramento e facilitar a investigação posterior. Isso melhora a rastreabilidade e reduz o tempo de resposta.

Com sistemas de alarme, o controle de acesso pode acionar rotinas específicas para violação de porta, tentativa de intrusão, acesso indevido ou permanência em área restrita. Em portarias e recepções, a integração com gestão de visitantes permite pré-cadastro, credenciais temporárias, QR Codes, validade limitada, registro de entrada e saída e trilha de auditoria.

Em acessos veiculares, a integração com LPR permite leitura automática de placas, regras por lista autorizada, controle de estacionamentos, liberação de cancelas e registro de veículos. Para ambientes corporativos, industriais e logísticos, essa integração reduz intervenção manual e aumenta a precisão dos registros.

Essas integrações devem ser previstas desde o projeto, considerando protocolos, compatibilidade entre fabricantes, licenças, rede, banco de dados, política de retenção de imagens e eventos, perfis de operação e procedimentos de resposta. A integração bem planejada transforma o controle de acesso em parte de uma arquitetura completa de segurança eletrônica.

Aplicações do Sistema de Controle de Acesso

Os sistemas de controle de acesso possuem uma ampla gama de aplicações em diversos setores, incluindo empresas, instituições governamentais, instalações de saúde, aeroportos, data centers e muitos outros.

Sua implementação desempenha um papel crucial na prevenção de intrusões não autorizadas, proteção de áreas restritas e recursos sensíveis, garantia da conformidade com regulamentações de segurança e privacidade, e gerenciamento eficiente do fluxo de pessoas em locais de alto tráfego.

Esses sistemas oferecem uma abordagem avançada e confiável para controlar o acesso de indivíduos, veículos e objetos a ambientes específicos. Eles podem ser integrados a outros sistemas de segurança, como sistemas de vigilância por vídeo e alarmes, para fornecer uma abordagem abrangente e eficaz de proteção e monitoramento.

Principais Benefícios do Controle de Acesso

A implementação de um sistema de controle de acesso traz uma série de vantagens, sendo a segurança certamente a principal delas, embora não seja a única. A seguir, apresentamos os principais benefícios desse sistema:

Melhor Gerenciamento do Ambiente: Os sistemas de controle de acesso permitem um gerenciamento mais eficiente do ambiente, garantindo que apenas pessoas autorizadas tenham acesso a áreas específicas. Isso ajuda a evitar situações indesejadas e garante a segurança dos recursos e informações.

Auxílio na Tomada de Decisões: Com registros precisos das atividades de acesso, os sistemas de controle de acesso fornecem informações valiosas para a tomada de decisões. Os dados podem ser analisados para identificar padrões, tendências e comportamentos, auxiliando na implementação de medidas de segurança mais eficazes.

Restrição de acesso de colaboradores e pessoas não autorizadas: Os sistemas de controle de acesso permitem restringir o acesso de colaboradores e pessoas não autorizadas a locais específicos. Isso evita o acesso não autorizado a áreas restritas, como salas de servidor, salas de arquivos confidenciais ou áreas de produção.

Redução de custos com contratação de profissionais de segurança: Com a implementação de sistemas de controle de acesso eficientes, as organizações podem reduzir a dependência de profissionais de segurança física. Os sistemas automatizados desempenham um papel fundamental na monitoração e controle do acesso, reduzindo os custos operacionais.

Acesso rápido e ágil dos colaboradores aos ambientes: Os sistemas de controle de acesso permitem que os colaboradores acessem rapidamente as áreas e recursos necessários para realizar suas tarefas. Isso melhora a eficiência operacional e evita atrasos desnecessários.

Criação de listas de acesso para eventos internos: Os sistemas de controle de acesso facilitam a criação de listas de acesso para eventos internos, como conferências, treinamentos ou reuniões. Isso garante que apenas pessoas autorizadas possam participar desses eventos, aumentando a segurança e o controle.

Localização rápida dos colaboradores: Com a integração de sistemas de controle de acesso com tecnologias de localização, é possível localizar rapidamente os colaboradores em caso de emergência ou necessidade de comunicação urgente.

Controle da quantidade de pessoas nos ambientes: Os sistemas de controle de acesso permitem controlar e monitorar a quantidade de pessoas presentes em determinados ambientes. Isso é particularmente útil em locais com capacidade limitada, como salas de reunião, auditórios ou áreas de eventos.

Análise comportamental dos colaboradores e fornecedores: Os sistemas de controle de acesso podem fornecer informações valiosas sobre o comportamento dos colaboradores e fornecedores. Isso inclui o tempo de permanência no ambiente, horários de acesso e histórico de atividades. Essa análise comportamental pode ajudar na detecção de padrões incomuns e na identificação de possíveis ameaças.

Identificação de visitantes e registro de frequência de visitas: Os sistemas de controle de acesso permitem identificar e registrar os visitantes, garantindo a segurança das informações e das pessoas. Isso é particularmente importante em ambientes com acesso restrito ou confidencial.

Conclusão

Em suma, os sistemas de controle de acesso desempenham um papel fundamental na segurança e proteção dos recursos e informações em diversos ambientes. Eles fornecem uma camada de proteção essencial, permitindo que as organizações restrinjam o acesso apenas a pessoas autorizadas e garantam a integridade de suas operações.

Além disso, os sistemas de controle de acesso garantem a conformidade com regulamentações de segurança e privacidade, registram a frequência de visitantes e visitas, e fornecem uma visão abrangente do ambiente, permitindo uma melhor gestão de segurança e uma resposta mais eficaz a incidentes.

No entanto, é importante ressaltar que a implementação de sistemas de controle de acesso deve ser cuidadosamente planejada e executada, levando em consideração as necessidades específicas da organização e as tecnologias mais adequadas. A escolha de soluções confiáveis e escaláveis, bem como a adoção de práticas de privilégio mínimo, são fundamentais para obter os melhores resultados e garantir a eficácia do sistema.

Perguntas FrequentesÉ uma solução composta por políticas, equipamentos, softwares e procedimentos que permitem controlar quem pode acessar determinados ambientes, sistemas ou recursos. O objetivo é restringir acessos não autorizados, registrar eventos e aumentar a segurança operacional.

Os principais tipos são o controle de acesso físico, aplicado a portas, catracas, portões, elevadores e áreas restritas, e o controle de acesso lógico, aplicado a sistemas, redes, aplicações e dados. Em projetos corporativos, os dois tipos podem ser integrados para aumentar a segurança e a rastreabilidade.

Não existe uma tecnologia única ideal para todos os casos. Cartões de proximidade costumam ser simples e práticos, biometria aumenta a vinculação entre usuário e credencial, e reconhecimento facial pode trazer conveniência em ambientes de alto fluxo. A melhor escolha depende do nível de risco, privacidade, orçamento, fluxo de pessoas e requisitos operacionais.

Sim. A integração com CFTV permite associar eventos de acesso a imagens, facilitando auditorias, investigações e resposta a incidentes. Por exemplo, uma tentativa de acesso negado pode gerar alerta, vincular a câmera correspondente e registrar o evento para análise posterior.

Entre as referências importantes estão a ABNT NBR IEC 60839-11 para sistemas eletrônicos de controle de acesso, a ABNT NBR IEC 62642 para alarmes de intrusão, a ABNT NBR IEC 62676 para videomonitoramento, além de normas de cabeamento, instalações elétricas, equipotencialização, proteção de invólucros e segurança da informação.

O primeiro passo é realizar um levantamento técnico do ambiente, mapeando áreas críticas, pontos de acesso, perfis de usuários, horários, fluxos de pessoas e veículos, integrações necessárias e requisitos de segurança. A partir disso, é possível definir a matriz de acesso, a arquitetura do sistema, as tecnologias de autenticação e a infraestrutura necessária.